- Home -

- Firma -

- KSeF 2.0 ma poważną lukę bezpieczeństwa. Jeden certyfikat otwiera drzwi do faktur wielu firm

KSeF 2.0 ma poważną lukę bezpieczeństwa. Jeden certyfikat otwiera drzwi do faktur wielu firm

Krajowy System e-Faktur w wersji 2.0 zawiera mechanizm, który może umożliwić nieautoryzowany dostęp do danych fakturowych dowolnej firmy – w tym podmiotów krytycznych dla bezpieczeństwa państwa. Problem zgłosił nam czytelnik, pan Jarosław, który szczegółowo przeanalizował architekturę systemu. Jego wnioski są alarmujące.

Na czym polega problem?

W KSeF 2.0 użytkownik uwierzytelnia się certyfikatem, a następnie wybiera "kontekst logowania" – czyli NIP podmiotu, w imieniu którego chce działać. Z dokumentacji Ministerstwa Finansów wynika, że jeden certyfikat można wykorzystywać do pracy w kontekście wielu różnych podmiotów.

I tu zaczyna się problem.

Scenariusz ataku – całkowicie legalny i trudny do wykrycia

Wyobraźmy sobie następującą sytuację:

- Księgowa Anna pracuje w firmie A (powiedzmy: gmina, elektrownia lub inny podmiot krytyczny). Ma uprawnienia do przeglądania i wystawiania faktur w KSeF.

- Ta sama Anna legalnie dorabia w firmie X – małym biurze rachunkowym. Tam również ma uprawnienia w KSeF.

- Firma X, dla wygody i automatyzacji, przechowuje certyfikat Anny w swoim systemie księgowym. To standardowa praktyka – tak działają popularne programy jak Symfonia, Infakt,

wFirma, Comarch czy iFirma. - Teraz firma X może użyć certyfikatu Anny, zalogować się do KSeF "jako ona", a następnie wybrać kontekst NIP firmy A – i uzyskać pełny dostęp do jej faktur.

Jednocześnie już po publikacji tekstu wFirma przesłała nam swoje stanowisko w sprawie tego problemu, przekonując, że byli gotowi na taki scenariusz i wdrożyli ścisłe procedury bezpieczeństwa:

Certyfikaty są ściśle powiązane z konkretnym użytkownikiem oraz firmą. Oznacza to, że jeśli użytkownik (np. wspomniana w artykule Pani Anna) wprowadzi swój certyfikat do systemu, jest on przypisany wyłącznie do jej konta.

Żaden inny użytkownik w ramach tej samej organizacji (Firmy X) nie ma wglądu w ten certyfikat, nie ma do niego dostępu ani nie może go wykorzystać do autoryzacji własnych działań.

Opisany w artykule scenariusz, w którym „Firma X" dysponuje certyfikatem pracownika w sposób ogólnodostępny dla innych osób w systemie, jest w przypadku wFirma technicznie niemożliwy.

Firma A nie ma szans tego wykryć. Logowanie następuje prawidłowym, ważnym certyfikatem osoby uprawnionej. System nie widzi niczego podejrzanego.

Dlaczego to jest tak groźne?

Pan Jarosław słusznie wskazuje, że mamy do czynienia z ryzykiem systemowym:

Naruszenie poufności – podmiot trzeci uzyskuje dostęp do pełnej dokumentacji fakturowej innej firmy, bez jej wiedzy i zgody.

Ryzyko integralności – możliwe jest nie tylko przeglądanie, ale też wystawianie faktur w imieniu podmiotu A.

Brak rozliczalności – firma A nie jest w stanie ustalić, że dostęp nastąpił z zewnątrz, bo technicznie wszystko wygląda legalnie.

Skala problemu – w KSeF będą operować podmioty krytyczne: elektrownie, wodociągi, gminy, szpitale, firmy zbrojeniowe. Jeden pracownik z uprawnieniami w dwóch miejscach może otworzyć drogę do masowego wycieku danych.

Certyfikaty bez ograniczeń – konstrukcyjny błąd systemu

Kluczowy problem polega na tym, że certyfikaty KSeF nie posiadają możliwości ograniczenia do konkretnego podmiotu. Jeden certyfikat = dostęp do wszystkich kontekstów, w których użytkownik ma uprawnienia.

Jednocześnie nie istnieją przepisy zakazujące pracy w kilku firmach. Trudno sobie wyobrazić, by pracodawca mógł zabronić pracownikowi używania jego własnego certyfikatu w innym miejscu zatrudnienia – byłoby to naruszenie konstytucyjnego prawa do pracy.

To sprawia, że obecna architektura certyfikatów imiennych jest – jak ujął to nasz czytelnik – "całkowicie bezsensowna" z punktu widzenia bezpieczeństwa.

Komentarz redakcji

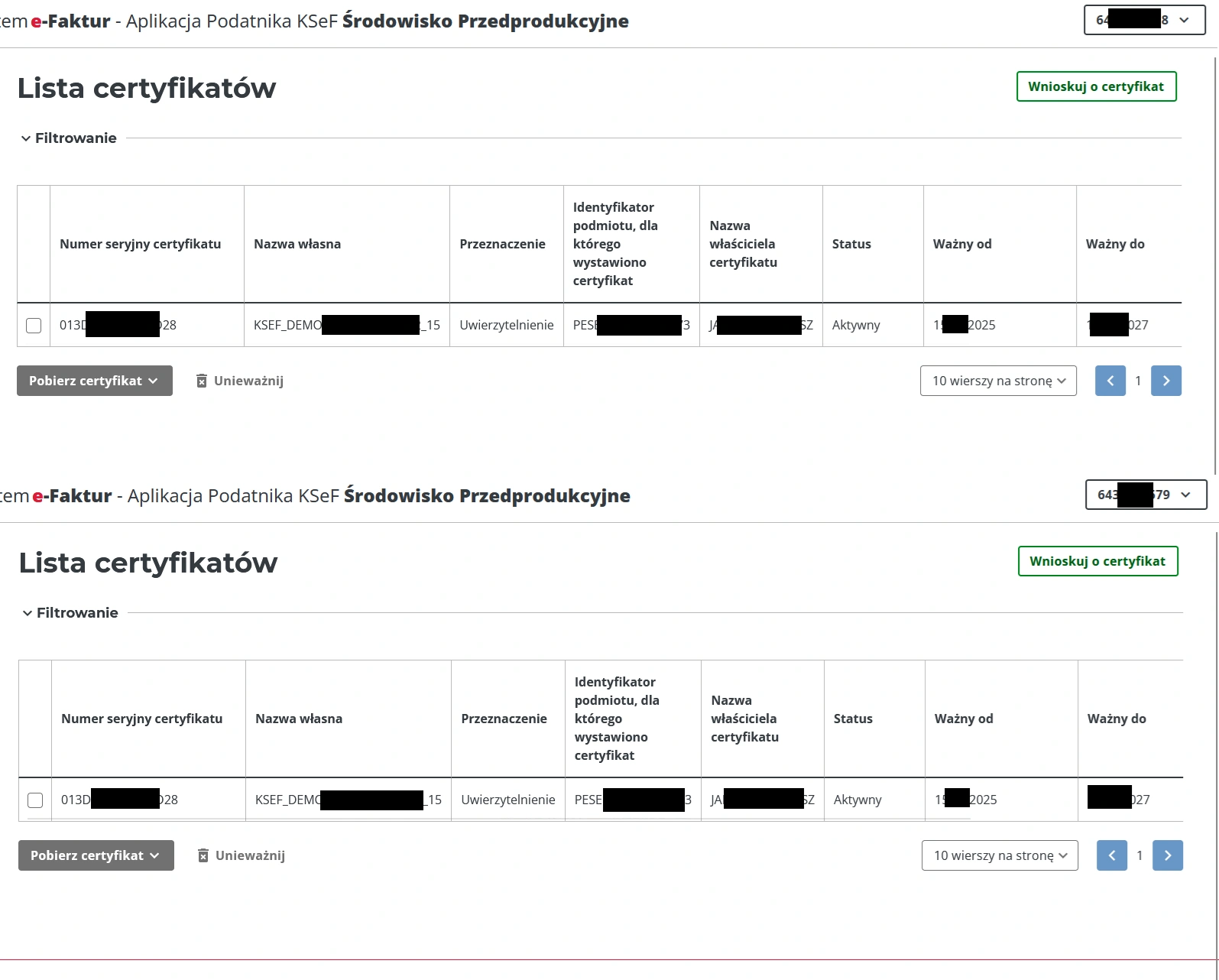

Problem zgłoszony przez pana Jarosława to nie teoretyczna dywagacja, lecz realne zagrożenie wynikające z oficjalnej dokumentacji i działającej wersji testowej systemu. Nasz czytelnik załączył screeny pokazujące, że ten sam certyfikat (identyczny numer seryjny) umożliwia logowanie w kontekście różnych podmiotów.

Ministerstwo Finansów wielokrotnie zapewniało o bezpieczeństwie KSeF. Czas, by odniosło się do tego konkretnego scenariusza – zanim system ruszy na pełną skalę, a dane tysięcy firm trafią w niepowołane ręce.

zobacz więcej:

28.02.2026 11:37, Miłosz Magrzyk

28.02.2026 11:13, Miłosz Magrzyk

28.02.2026 10:11, Rafał Chabasiński

28.02.2026 9:33, Rafał Chabasiński

28.02.2026 9:00, Mariusz Lewandowski

28.02.2026 8:26, Rafał Chabasiński

28.02.2026 7:42, Jerzy Wilczek

28.02.2026 6:04, Marcin Szermański

28.02.2026 4:35, Marcin Szermański

Minister Żurek nie pójdzie do sądu w sprawie pieszej, która śmiała wejść na pasy. Nie wiem czemu robi z tego akt heroizmu

27.02.2026 16:03, Jakub Kralka

27.02.2026 15:27, Marcin Szermański

27.02.2026 14:45, Rafał Chabasiński

27.02.2026 13:19, Marek Śmigielski

Zastrzegłeś PESEL w mObywatelu? Jeśli zechcesz wypłacić z banku więcej niż ta kwota, zablokują cię na 12 godzin

27.02.2026 12:09, Aleksandra Smusz

27.02.2026 11:32, Mateusz Krakowski

27.02.2026 10:47, Edyta Wara-Wąsowska

27.02.2026 10:13, Mateusz Krakowski

27.02.2026 9:32, Piotr Janus

27.02.2026 8:51, Marcin Szermański

27.02.2026 8:17, Marek Śmigielski

27.02.2026 7:36, Rafał Chabasiński

27.02.2026 7:02, Marek Śmigielski

26.02.2026 16:03, Miłosz Magrzyk

26.02.2026 15:19, Marcin Szermański

26.02.2026 14:34, Jakub Bilski