- Bezprawnik -

- Finanse -

- "Skasuj aplikację mBanku". Nowy przekręt jest absurdalny i niewiarygodny

"Skasuj aplikację mBanku". Nowy przekręt jest absurdalny i niewiarygodny

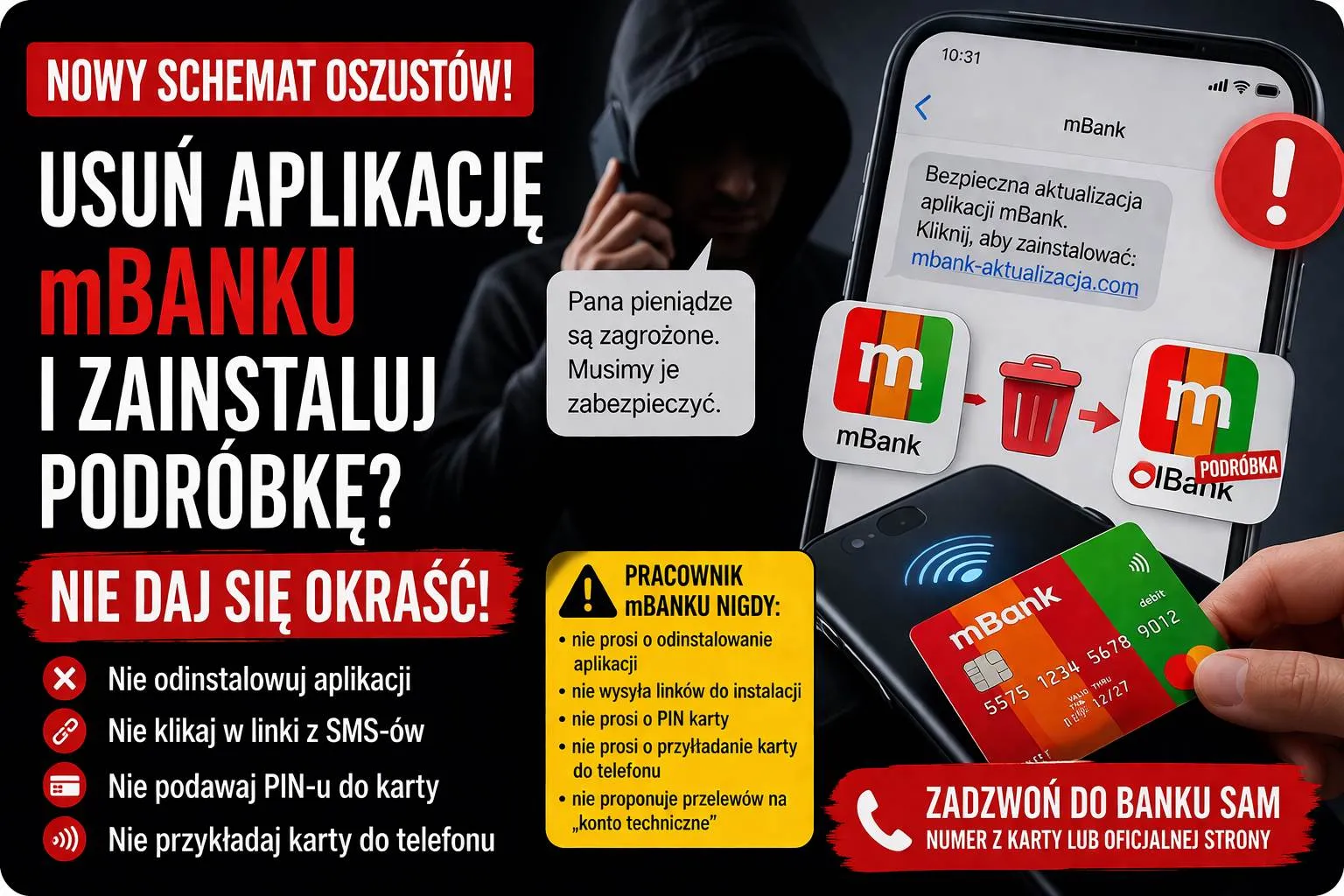

Schemat „na pracownika banku” doczekał się kolejnej mutacji. Tym razem przestępcy podszywający się pod konsultantów mBanku mają jeden konkretny cel pośredni, zanim sięgną po pieniądze: chcą, żeby ofiara własnoręcznie usunęła z telefonu prawdziwą aplikację bankową. Dopiero w jej miejsce, przez link w SMS-ie, instalowana jest podróbka, która zbiera PIN do karty i wykorzystuje technologię NFC do realizacji transakcji.

Jak wygląda nowy wariant ataku

Scenariusz, przed którym ostrzega sam mBank, jest dopracowany pod presję czasu. Najpierw telefon — rzekomo z banku — z informacją, że pieniądze klienta są zagrożone, ktoś próbuje na niego zaciągnąć kredyt albo wykonano nietypową transakcję. Rozmówca przedstawia się jako pracownik instytucji i tłumaczy, że trzeba „zabezpieczyć środki”, przelewając je na specjalne konto techniczne. To znana figura, ale dalsza część scenariusza już mniej.

Po wstępnym zmiękczeniu ofiary „konsultant” zapowiada wysłanie SMS-a z linkiem do nowej, „bezpieczniejszej” wersji aplikacji. Zanim jednak klient w niego kliknie, pada prośba kluczowa dla całej operacji — odinstalowanie oryginalnej aplikacji mBanku. Bank w komunikacie podkreśla, że to właśnie ten moment powinien być dla każdego sygnałem alarmowym i nakazuje natychmiast przerwać rozmowę. W standardowym schemacie złodzieje podszywają się pod bank zwykle po to, by wyciągnąć z klienta dane logowania albo nakłonić do instalacji programu zdalnego dostępu. Tutaj logika jest inna: prawdziwa aplikacja musi zniknąć, żeby podstawiona mogła zająć jej miejsce bez wzbudzania podejrzeń.

Fałszywa apka, PIN i karta przyłożona do telefonu

Po kliknięciu w link z SMS-a na telefonie instaluje się aplikacja stylizowana na bankową. Wymaga ona dwóch rzeczy: podania PIN-u do karty płatniczej oraz przyłożenia karty do tylnej obudowy telefonu, by aktywować czytnik NFC i potwierdzić operację. W tym momencie przestępcy uzyskują wszystko, czego potrzebują, by realizować transakcje kartą — a ofiara jest dodatkowo proszona o powtarzanie tej czynności wielokrotnie, co pozwala wyciągnąć pieniądze w kilku turach, zanim ktokolwiek się zorientuje.

Mechanizm wykorzystuje to, że wiele osób traktuje kartę zbliżeniową jako urządzenie pasywne. Tymczasem chip kontaktowy w karcie, w połączeniu z NFC w telefonie, może autoryzować płatności tak samo, jak zbliżenie karty do terminala w sklepie. Różnica polega tylko na tym, że „terminalem” jest w tym przypadku aplikacja kontrolowana przez oszustów.

Czego pracownik mBanku nigdy nie zrobi

W komunikacie banku pojawia się katalog czynności, których konsultant nigdy nie wykona — i to ten fragment jest dla klienta najważniejszą instrukcją obsługi. Bank wprost zaznacza, że żaden pracownik nie poprosi o odinstalowanie aplikacji mBanku, nie wyśle SMS-em linku do instalacji nowej aplikacji, nie zażąda podania PIN-u do karty, nie zaproponuje przelewu „w celu zabezpieczenia środków” ani nie poprosi o przykładanie karty płatniczej do telefonu w trakcie rozmowy.

Każdy z tych elementów osobno powinien zakończyć rozmowę. W praktyce oszuści budują napięcie tak, by ofiara nie zdążyła ich skatalogować — wszystko podawane jest jako jedna spójna procedura ratowania pieniędzy. To klasyczny mechanizm socjotechniczny, który skutecznie omija zdrowy rozsądek nawet u osób doskonale znających realia bankowości elektronicznej. Sąd w jednej z ważniejszych spraw dotyczących phishing odpowiedzialność banku zauważył zresztą, że samo zaznajomienie klienta z technologią nie chroni go przed dobrze przygotowaną manipulacją, jeżeli komunikat wygląda wiarygodnie.

Mobilna autoryzacja połączenia w aplikacji

Mechanizm, który mBank wprowadził w marcu 2023 roku, miał dokładnie zniwelować ten typ ryzyka. Gdy z banku dzwoni rzeczywisty pracownik, klient otrzymuje w aplikacji powiadomienie z prośbą o potwierdzenie tożsamości rozmówcy. Brak takiego potwierdzenia jest twardą informacją, że po drugiej stronie nie ma nikogo z banku, niezależnie od tego, co pokazuje wyświetlacz. To zresztą reakcja na powtarzające się sytuacje, w których nawet mBank spoofing wpisany w numer dzwoniącego potrafił uwiarygodnić oszusta — bo telefon ofiary widzi po prostu „mBank”, a nie obcy numer. Z punktu widzenia klienta brak monitu w aplikacji oznacza dziś tyle samo, co czerwone światło: rozmowa nie jest tym, za co się podaje.

Kontekst prawny — kto odpowiada za skradzione pieniądze

Z punktu widzenia konsumenta najważniejsze są dwie ustawy: o usługach płatniczych oraz prawo bankowe. Zgodnie z art. 46 ustawy o usługach płatniczych, w razie nieautoryzowanej transakcji bank ma obowiązek zwrócić klientowi środki najpóźniej do końca następnego dnia roboczego. Wyjątkiem jest sytuacja, gdy klient dopuścił się rażącego niedbalstwa albo działał umyślnie — wtedy bank może odmówić zwrotu i na klienta przerzucony zostaje obowiązek udowodnienia, że nie było to zaniedbanie tej kategorii.

I tu robi się ciekawie, bo orzecznictwo coraz częściej staje po stronie poszkodowanych. Sądy biorą pod uwagę poziom wyrafinowania ataku, jakość komunikatów ostrzegawczych ze strony banku, a także to, czy zabezpieczenia stosowane przez instytucję nadążają za technikami przestępców. Samodzielne odinstalowanie aplikacji bankowej i zainstalowanie na jej miejsce innej, wraz z podaniem PIN-u, może zostać uznane za rażące niedbalstwo — ale ostatecznie zależy to od konkretnych okoliczności, w tym presji wywieranej przez oszusta i tego, jak realistycznie wyglądała cała inscenizacja. Oznacza to, że ofiara, która straciła pieniądze, nie powinna z góry zakładać, że bank odmówi jej zwrotu — sprawę warto spróbować rozegrać formalnie, w razie potrzeby z pomocą rzecznika finansowego.

Co zrobić, jeśli scenariusz już się wydarzył

Pierwszy krok to natychmiastowe zablokowanie karty oraz dostępu do bankowości elektronicznej, najlepiej przez infolinię (w mBanku działa pod numerem 42 6 300 800). Drugi to formalna reklamacja transakcji nieautoryzowanych — pisemna, z opisem przebiegu zdarzenia. Trzeci to zgłoszenie sprawy na policję; bez tego dokumentu trudniej walczyć o zwrot. Warto też zachować całą korespondencję — SMS-a z linkiem, plik aplikacji, jeśli da się do niego wrócić, historię połączeń. Każdy z tych elementów może później decydować o tym, jak sąd lub rzecznik oceni „rażące niedbalstwo”.

Dlaczego ta wersja oszustwa jest groźniejsza niż poprzednie

Wcześniejsze metody wymagały od ofiary przelewu „na rachunek techniczny”, instalacji programu typu AnyDesk czy podania kodu BLIK. To wszystko ma jedną wspólną cechę — opiera się na świadomej operacji wykonanej w prawdziwej aplikacji bankowej, gdzie kolejne komunikaty banku mogą jeszcze obudzić czujność klienta. Tymczasem usunięcie aplikacji odcina ofiarę od ostrzeżeń, które bank potencjalnie mógłby jej wysłać. Kontakt z prawdziwą instytucją zostaje przerwany, zanim w ogóle może zadziałać. Przy okazji rośnie też skala zagrożenia związana z kartami płatniczymi — bo tu wystarczy fizyczna karta i palec na ekranie, żeby kolejne transakcje szły w świat.

Dla portali bankowych ten typ ataku jest o tyle problematyczny, że klasyczne ostrzeżenia o phishingu nie zadziałają. Klient nie loguje się tu na fałszywą stronę i nie podaje hasła do bankowości — operacja w ogóle dzieje się poza systemem bankowym. Również przypadki, w których eksperci ostrzegają przed SMS-ami z mBanku podszywającymi się pod oficjalne komunikaty, dotyczyły zwykle prób wyciągnięcia danych logowania, a nie obsługi karty fizycznej. Nowy schemat każe przemyśleć, co tak naprawdę jest „dowodem” ze strony banku — bo SMS może być dziś wszystkim albo niczym, podobnie jak numer telefonu.

Kanały kontaktu, które warto traktować jak jedyne pewne

Zalecenia dla klientów banków, niezależnie od instytucji, sprowadzają się dziś do trzech zasad. Po pierwsze, do banku dzwoni się samemu — na numer z odwrotu karty albo z oficjalnej strony, nie odbierając połączenia z numeru, który „też wygląda” na bankowy. Po drugie, każdą propozycję instalacji aplikacji weryfikuje się tylko przez oficjalne sklepy (Google Play, App Store) i wpisując nazwę banku ręcznie, nie z linku. Po trzecie, każda prośba o odinstalowanie czegokolwiek, co już mamy, jest sygnałem do zakończenia rozmowy. Przestrogi tego typu pojawiają się regularnie i jest jasne, że to nie ostatni raz, kiedy klienci banków otrzymują SMS-y z fałszywymi linkami zaprojektowanymi tak, by wyglądały na oficjalne komunikaty.

zobacz więcej:

X stanie się platformą płatniczo-bankową. Elon Musk zapowiada darmowe przelewy, cashback i program oszczędnościowy

29.04.2026 7:35, Marek Śmigielski

29.04.2026 7:06, Filip Dąbrowski

29.04.2026 6:54, Aleksandra Smusz

28.04.2026 16:02, Piotr Janus

28.04.2026 15:14, Aleksandra Smusz

W banku ING całkowite trzęsienie ziemi. Mają ofertę jak Revolut, są taryfy nawet za 200 zł miesięcznie

28.04.2026 15:00, Jakub Kralka

Gmina jednym podpisem może pozbawić twoją działkę wartości. Jest jednak sposób, by odzyskać pieniądze

28.04.2026 14:31, Rafał Chabasiński

28.04.2026 13:47, Rafał Chabasiński

28.04.2026 13:09, Edyta Wara-Wąsowska

28.04.2026 12:41, Marek Śmigielski

28.04.2026 11:49, Mateusz Krakowski

28.04.2026 11:11, Edyta Wara-Wąsowska

28.04.2026 10:35, Mariusz Lewandowski

28.04.2026 10:14, Mateusz Krakowski

28.04.2026 9:32, Edyta Wara-Wąsowska

28.04.2026 8:38, Igor Czabaj

28.04.2026 7:50, Joanna Świba

Kult własności to mit. Boomerzy też byli tylko lokatorami, dopóki państwo nie dało im mieszkań za grosze

28.04.2026 7:07, Aleksandra Smusz

27.04.2026 18:52, Rafał Chabasiński

27.04.2026 16:54, Jakub Kralka

27.04.2026 16:03, Marcin Szermański

Erste Bank Polska zdradził swoje plany. Agresywna oferta oprocentowania i wirtualny operator telefoniczny

27.04.2026 16:02, Jakub Kralka

27.04.2026 15:18, Rafał Chabasiński

27.04.2026 14:32, Edyta Wara-Wąsowska

27.04.2026 13:41, Aleksandra Smusz

27.04.2026 12:59, Aleksandra Smusz

27.04.2026 11:45, Edyta Wara-Wąsowska

27.04.2026 10:55, Marek Śmigielski